Менеджер администратора RuBackup (RBM)

Оконное приложение Менеджер администратора RuBackup (RBM) предназначено для администрирования серверной группировки RuBackup, включая управление клиентами, глобальным расписанием, хранилищами резервных копий и другими параметрами RuBackup.

В RuBackup 2.1 RBM располагается в отдельном пакете и может быть установлен как на сервер резервного копирования, так и на удаленном автоматизированном рабочем месте администратора (подробнее — в документе «Руководство системного администратора RuBackup»).

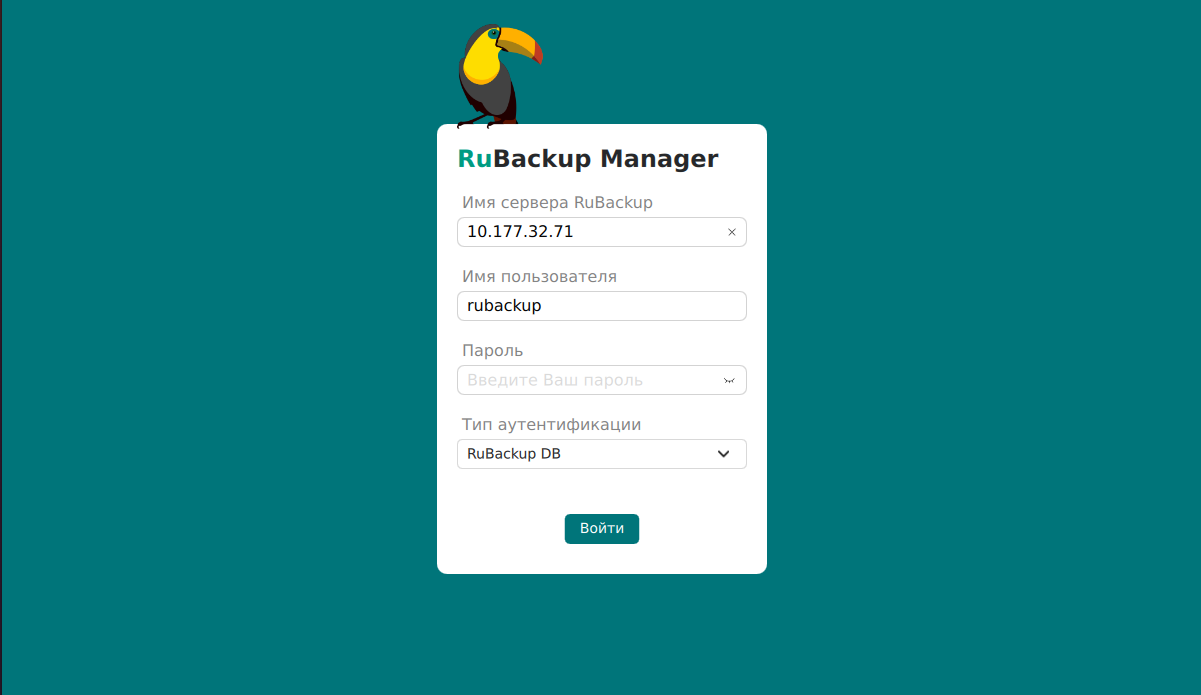

RuBackup 2.1 предоставляет многопользовательскую модель доступа к системе резервного копирования. При запуске RBM вам потребуется пройти аутентификацию. Уточните login/password для вашей работы у главного администратора СРК. Если вы главный администратор, то используйте для авторизации суперпользователя rubackup и тот пароль, который вы задали ему при инсталляции.

Для запуска RBM выполните команду:

rbmПосле этого в открывшемся окне введите наименование сервера RuBackup, имя пользователя и пароль (Рисунок 1).

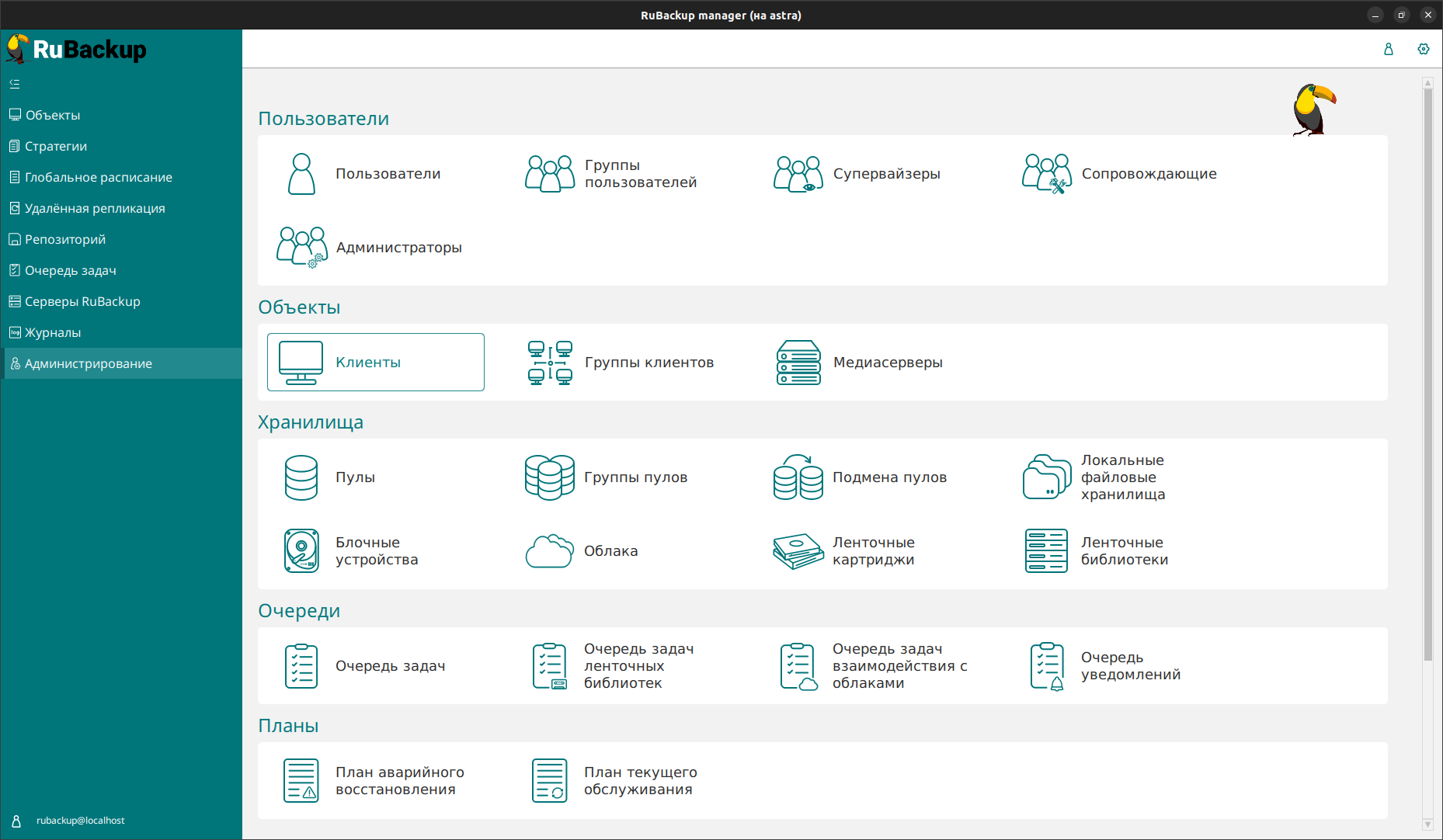

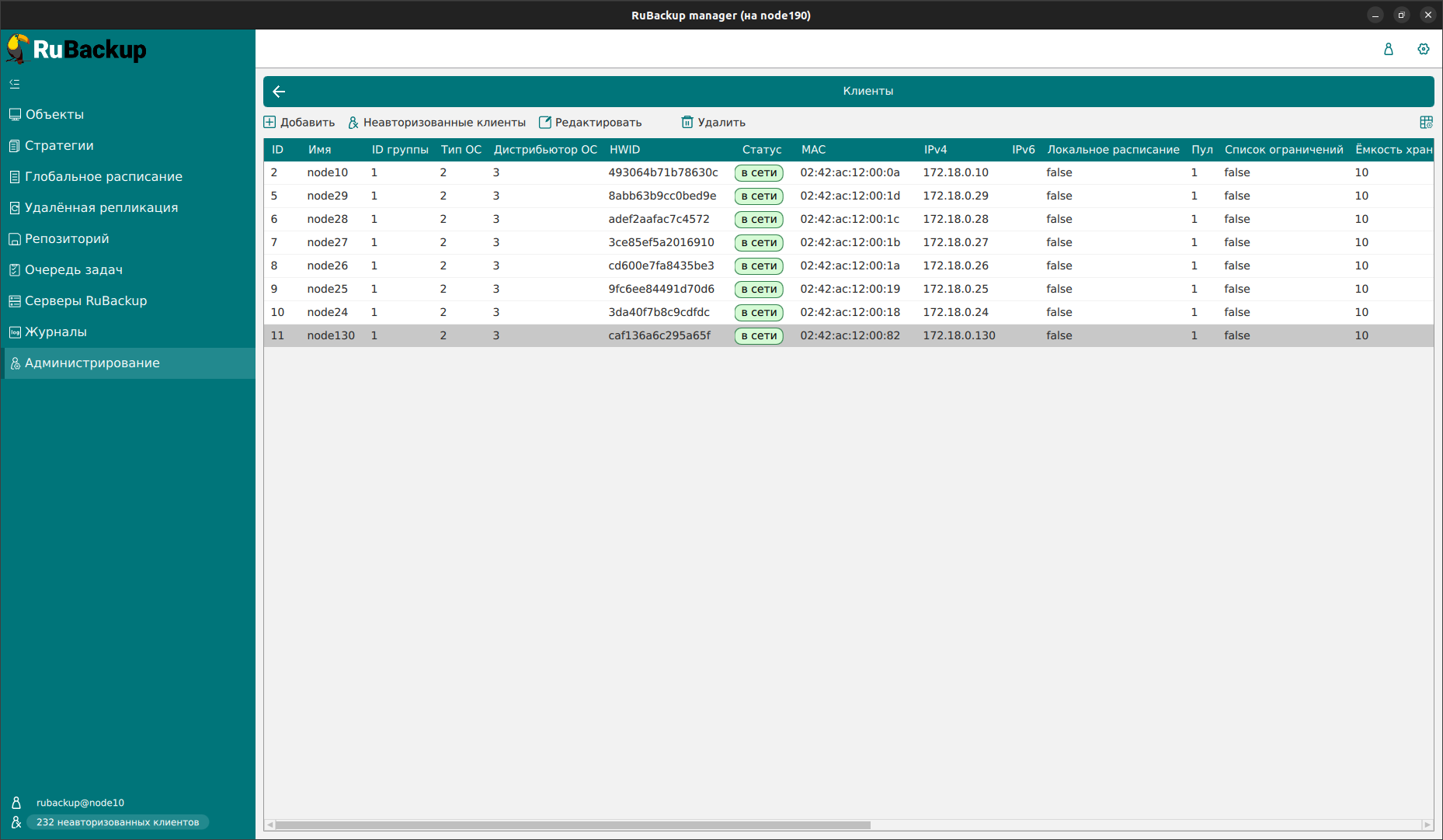

Для определения статуса клиента необходимо перейти в раздел Администрирование → Клиенты (Рисунок 2):

При этом откроется окно (Рисунок 3).

Если клиент RuBackup установлен, но не авторизован, в верхней части окна RBM кнопка «Неавторизованные клиенты» будет активна, а в нижней левой части будет указано количество неавторизованных клиентов.

Все новые клиенты должны быть авторизованы в системе резервного копирования RuBackup.

Для авторизации неавторизованного клиента в RBM выполните следующие действия:

-

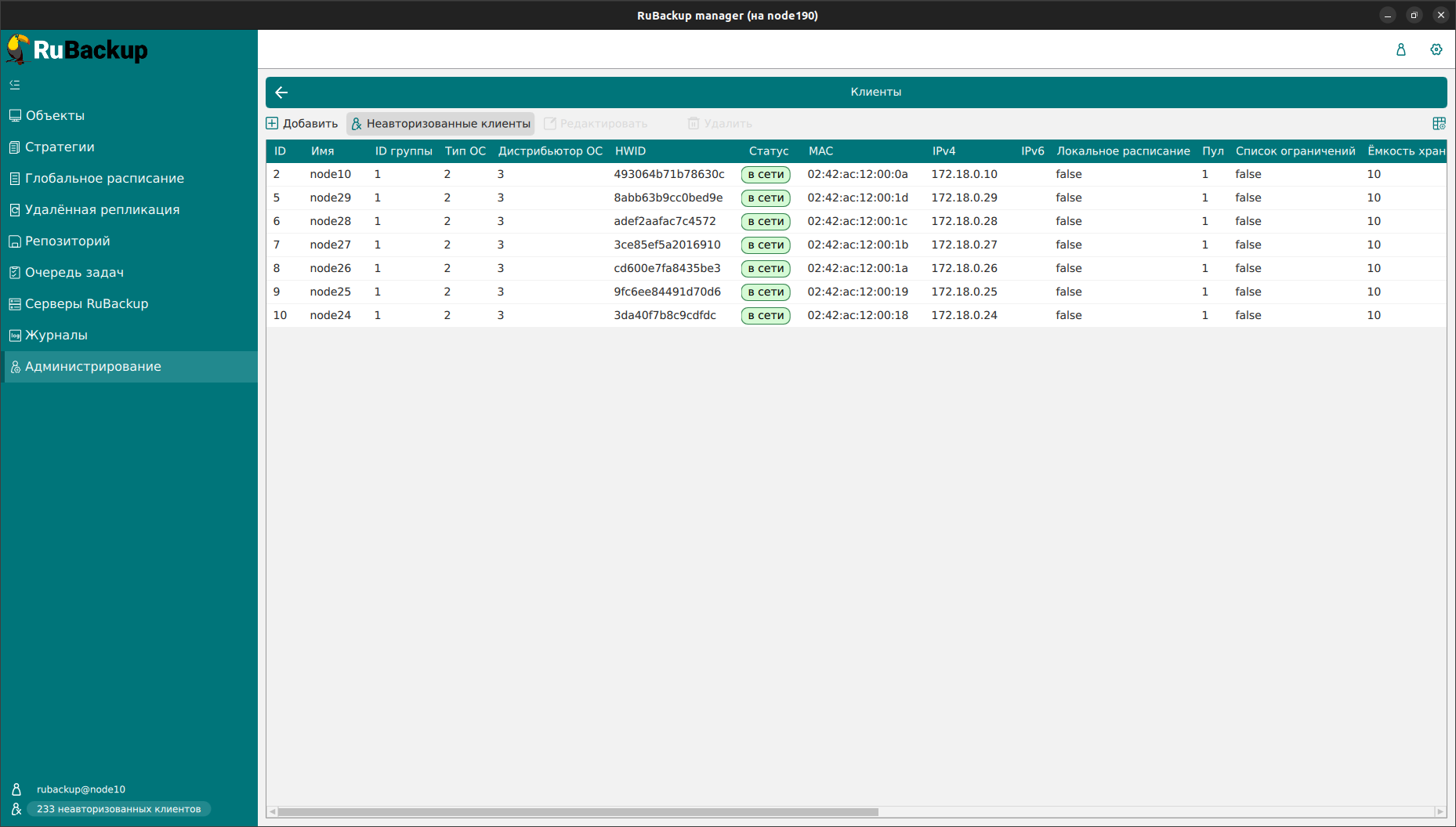

Нажмите кнопку Неавторизованные клиенты. При этом откроется окно (Рисунок 4):

Рисунок 4. Окно "Неавторизованные клиенты"

Рисунок 4. Окно "Неавторизованные клиенты" -

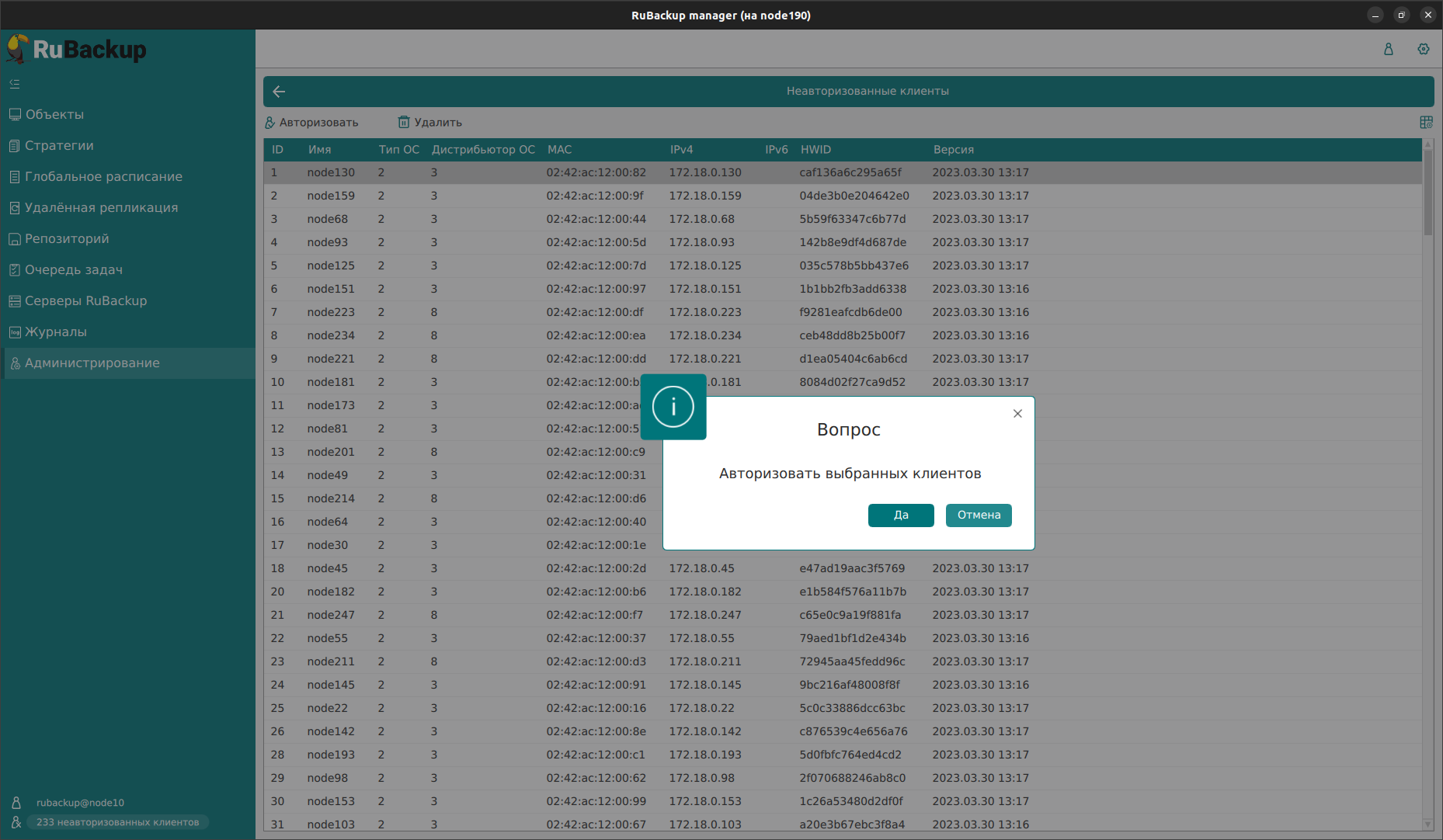

Выберите нужный неавторизованный клиент и нажмите Авторизовать (Рисунок 5):

Рисунок 5. Авторизация клиентов

Рисунок 5. Авторизация клиентовПосле авторизации новый клиент будет виден в главном окне RBM (Рисунок 6):

Рисунок 6. Успешная авторизация клиента

Рисунок 6. Успешная авторизация клиента

Клиенты могут быть сгруппированы администратором по какому-либо общему признаку. В случае необходимости восстанавливать резервные копии на другом хосте клиенты должны принадлежать к разделяемой группе (такая группа выделяется курсивом).

1. Подготовка к использованию хранилища секретов HashiCorp Vault

Также возможно использование консольной утилиты администратора

RuBackup rb_secret_storage для управления доступом

к аутентификационной информации СУБД PostgreSQL в хранилище секретов

HashiCorp Vault (подробнее смотри документ «Утилиты командной строки

RuBackup»).

|

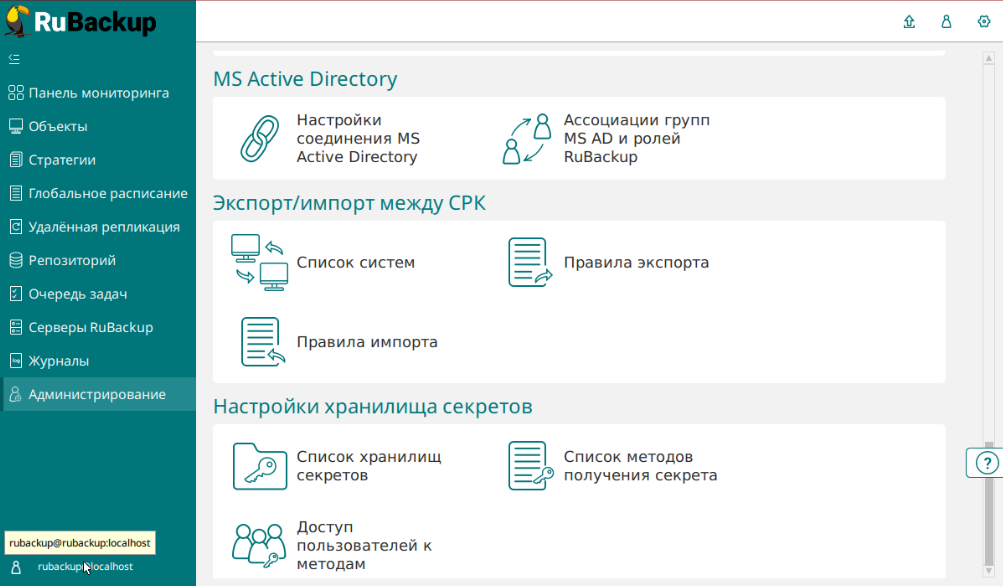

После авторизации в RBM с правами Суперпользователя СРК RuBackup выполните приведённые ниже настройки (добавление хранилища секретов, добавление метода получения секрета, назначение пользователям прав на метод получения секрета) в разделе «Администрирование» — подраздел «Настройки хранилища секретов» (Рисунок 7).

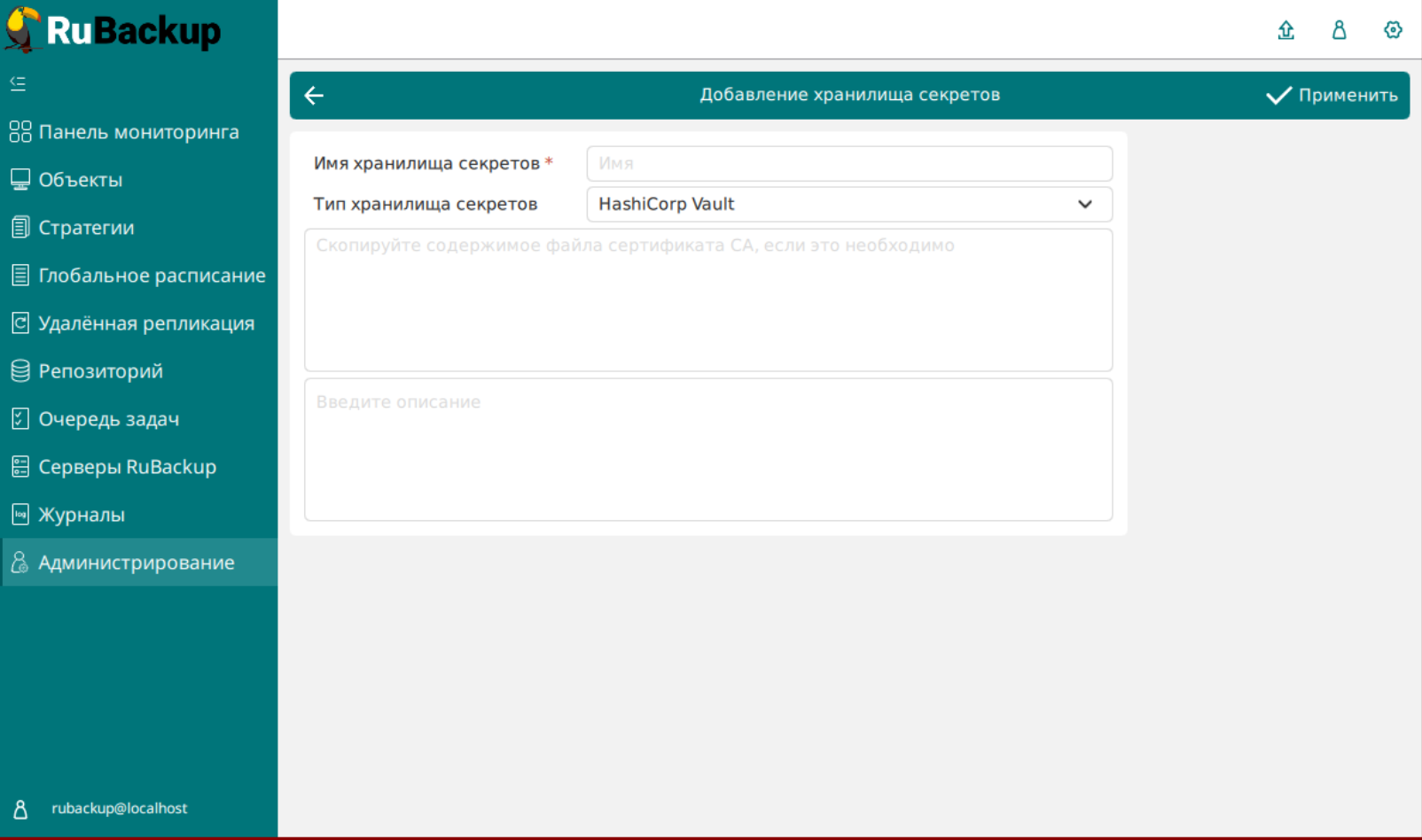

1.1. Добавление хранилища

Перейдите в раздел «Администрирование» — подраздел «Настройки хранилища секретов» — блок «Список хранилищ секретов» (Рисунок 7).

В открывшемся окне нажмите кнопку ![]() и заполните форму «Добавление

хранилища секретов» (Рисунок 8):

и заполните форму «Добавление

хранилища секретов» (Рисунок 8):

-

в поле «Имя хранилища секретов» укажите отображаемое имя хранилища;

-

«Тип хранилища секретов» — доступно только хранилище секретов типа HashiCorp Vault;

-

при использовании https-запросов в хранилище секретов добавьте сертификат стандарта x.509 в текстовом формате, предварительно полученный на шаге b. При использовании http-запросов в хранилище секретов добавлять сертификат не требуется;

-

введите описание хранилища секретов;

-

сохраните результат, нажав кнопку

.

.

Добавленное хранилище будет отображено в Списке хранилищ секретов.

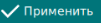

1.2. Добавление метода получения секрета

Перейдите в раздел «Администрирование» — подраздел «Настройки хранилища секретов» — блок «Список методов получения секрета» (Рисунок 7).

В открывшемся окне нажмите кнопку ![]() и заполните форму «Добавление

метода получения секрета» (Рисунок 9):

и заполните форму «Добавление

метода получения секрета» (Рисунок 9):

-

в поле «Имя метода получения секрета» укажите отображаемое в «Списке методов получения секретов» имя метода;

-

в поле «Имя хранилища секретов» выберите из выпадающего списка доступное (созданное на предыдущем шаге) хранилище секретов, к которому будет подключение при выборе создаваемого метода для запроса секрета;

-

в поле «Токен» введите токен (идентификатор для получения секрета), предварительно полученный у Администратора хранилища секретов;

-

в поле «Метод получения секретов» укажите путь до секрета, предварительно полученный у Администратора хранилища секретов.

Формат пути к секрету представлен в таблице.

| Метод получения секретов | Использование https-запросов (указан сертификат при создании хранилища) | Использование http-запросов (сертификат не указан при создании хранилища) |

|---|---|---|

Формат пути к секрету |

|

|

Описание формата метода |

где: * * * |

где: * <ip-address or hostname> — ip адрес или имя хоста, на котором развёрнуто хранилище секретов HashiCorp Vault, секрет которого запрашивается; * * |

-

введите описание метода получения секрета;

-

сохраните результат, нажав кнопку

.

.

Добавленный метод будет отображён в Списке методов получения секрета.

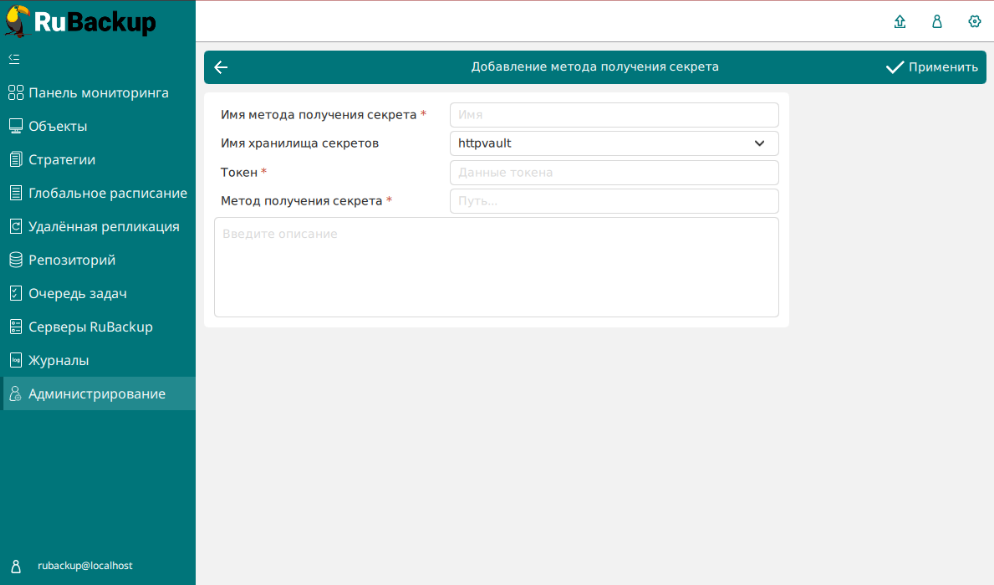

1.3. Политика доступа к хранилищу секретов

Суперпользователь СРК RuBackup может назначить Супервайзеру или Администратору СРК RuBackup доступ к выбранному секрету посредством ассоциации пользователя с методом получения секрета.

Перейдите в раздел «Администрирование» — подраздел «Настройки хранилища секретов» — блок «Доступ пользователей к методам» (Рисунок 7).

В открывшемся окне нажмите кнопку ![]() и заполните форму «Добавление

метода получения секрета» (Рисунок 10):

и заполните форму «Добавление

метода получения секрета» (Рисунок 10):

-

в поле «Имя хранилища секретов» выберите из выпадающего списка добавленное хранилище;

-

в поле «Имя метода получения секрета» выберите из выпадающего списка добавленный метод, с которым будет ассоциирован данный пользователь;

-

далее показан список пользователей (с назначенной ролью Супервайзер и Администратор), которым следует назначить доступ к методу получения секрета в выбранном хранилище секретов;

-

сохраните результат, нажав кнопку

.

.

Добавленный пользователь и ассоциированный с ним метод будет отображён в окне «Доступ пользователей к методам».